如何根据流量类型制定香港高防服务器选择清单步骤

1.

流量类型识别与初步量化

① 识别常规访问流量:静态站点/博客通常峰值带宽<50Mbps,连接数在数千以内。

② 识别业务突发流量:电商秒杀/促销需考虑并发用户与瞬时带宽峰值,可能达到数百Mbps至数Gbps。

③ 识别爬虫与爬取流量:高频请求但带宽较低,需关注请求/秒(RPS)和并发连接。

④ 识别攻击流量(DDoS):容量型(Gbps/Tbps)与包速率型(Mpps)需分别量化。

⑤ 数据采集标准:记录峰值带宽、平均带宽、最大并发连接、最大PPS,建议至少保留3个月监控数据用于评估。

2.

带宽与防护能力匹配原则

① 平均带宽<=防护带宽的20%-30%,峰值带宽需与清洗带宽匹配。

② 对容量型攻击,优先选择清洗带宽>=历史峰值攻击量的1.5倍。

③ 对PPS攻击,需看防护设备的转发能力(Mpps)和内核BPF处理能力。

④ 考虑运营商与BGP:香港节点选用多线BGP能降低链路拥塞和单线故障风险。

⑤ 示例表(配置参考,居中显示):

| 方案 | 端口 | 清洗带宽 | PPS能力 | 价格/月 |

|---|---|---|---|---|

| 入门型 | 1Gbps | 100Gbps | 5Mpps | ¥1200 |

| 企业型 | 10Gbps | 500Gbps | 30Mpps | ¥8800 |

3.

PPS/连接数与硬件配置匹配

① 高PPS场景优先多核CPU(如16核以上),提高中断/软中断处理能力。

② 网卡选择支持SR-IOV/DPDK/10/25/40GbE,减少内核开销,提高吞吐。

③ 内存与IO:建议32GB起,SSD/NVMe用于日志与缓存减轻I/O瓶颈。

④ 内核与堆栈优化:调整net.core.somaxconn、tcp_max_syn_backlog、nf_conntrack等参数。

⑤ 示例配置:Intel Xeon 12核/32GB/1T NVMe/10Gbps端口,适合中等PPS及大带宽清洗场景。

4.

DDoS防护策略与产品选择要点

① 按流量清洗(流量型):适合大带宽攻击,要求清洗带宽和链路冗余。

② 按包清洗(PPS型):适合小包洪泛,要求高性能报文处理能力与速率阈值。

③ 边缘CDN+高防:静态内容走CDN减轻源站,动态接口走高防回源。

④ SLA与响应:选择提供分钟级告警与小时级线路切换的供应商。

⑤ 真实案例:某电商在促销期间遭遇峰值攻击120Gbps+25Mpps,接入某高防厂商后清洗到<5Gbps并保持业务可用,平均故障恢复时间<30分钟。

5.

监控、告警与应急演练

① 建立流量基线:如24小时带宽统计、每分钟PPS、连接数曲线。

② 设置阈值告警:例如带宽>80%峰值或PPS超历史峰值的1.2倍立即告警。

③ 发起应急演练:模拟流量放大、回源压力测试,验证清洗链路与恢复流程。

④ 多点备份与Failover:准备异地热备(如香港-新加坡双活)和DNS/Anycast切换方案。

⑤ 建议工具:Prometheus+Grafana、流量分析器(ntop/iftop),并保留pcap样本用于分析。

6.

实施清单与选择步骤总结

① 步骤一:收集历史流量与攻击数据,量化带宽/PPS/并发。

② 步骤二:根据流量类型选择清洗带宽与PPS能力(容量型优先带宽,包型优先Mpps)。

③ 步骤三:确定硬件规格(CPU核数、网卡规格、内存、存储)与运营商线路。

④ 步骤四:签署包含SLA的服务合同,明确响应时间与清洗策略。

⑤ 步骤五:上线后持续监控与定期演练,按季度复核防护阈值并调整配置。

-

香港高防服务器做什么与CDN防护协同优化访问速度方案

核心总结 本文总结了香港高防服务器的主要职责与与CDN协同优化访问速度的实战方案:通过在香港部署具备DDoS防御与流量清洗能力的高防服务器作为业务源站或过渡节点,结合全球或区域化的CDN边缘节点做缓存与流量分发,利用域名解析调度、Anycast/BGP、WAF、连接池与压缩等网络技术实现延迟降低与可用性提升。为获得稳定且高效的落地能力,推2026年4月27日 -

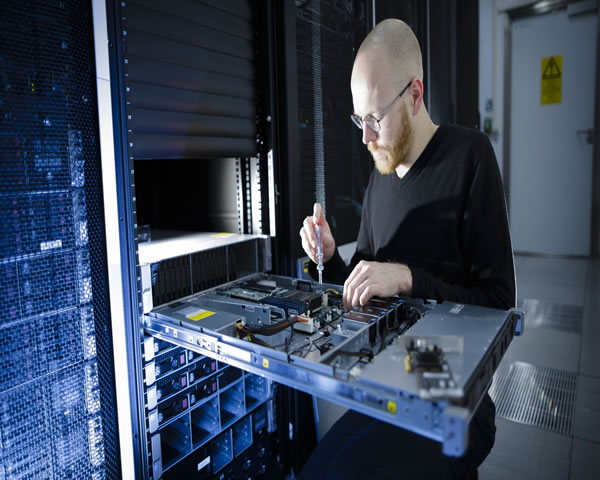

在上线前完成香港高防服务器测试保障业务生产环境安全稳定

问题一:为什么在上线前必须对香港高防服务器进行全面测试? 在上线前完成对香港高防服务器的全面测试,是保障业务生产环境安全稳定的关键步骤。未经充分测试就直接上线,容易导致在真实攻击或流量激增时出现服务中断、性能瓶颈或资源耗尽。通过测试可以提前发现配置缺陷、网络带宽限制、策略误配置等问题,从而避免上线后发生严重故障影响用户体验和业务连续性。 尤其对2026年4月17日 -

买香港高防服务器与本地机房联动的混合部署方案解析

导言:为何选择香港高防服务器与本地机房的混合部署(最好、最佳、最便宜) 在跨境业务与防护要求并重的今天,很多企业在对比“最好”的性能、“最佳”可用性与“最便宜”的成本后,往往选择将香港高防服务器与本地机房做混合部署。这种方案兼顾了香港机房在国际链路与反DDoS能力上的优势与本地机房在法规合规、数据主权和低内网延迟上的优势,是常见且高性价比的做法。2026年4月25日 -

服务器高防香港托管与自建防护系统优劣势对比分析

1. 什么是服务器高防香港托管与自建防护系统,各自适合哪些场景? 服务器高防香港托管是指将服务器托管在香港数据中心,并由云厂商或IDC提供商在网络层与传输层配置专业的DDoS防护、清洗与流量调度服务,通常以包年或按流量计费;适合希望快速上线、规避国内带宽限制或面对跨境访问的业务。 自建防护系统则是企业自己采购硬件(如防火墙、流量清洗设备)、部2026年5月5日 -

买香港高防服务器后如何快速完成部署与安全加固流程

1. 接入与初始准备步骤:1) 获取供应商提供的管理IP、控制面板账号、初始root/Administrator密码与出厂IP。2) 登录管理面板(如VNC、IPMI、控制台),确认网络链路正常。3) 记录带宽、清洗阈值与防护策略说明。小贴士:先截图或保存控制台信息以便回滚。 2. 修改默认密码与多因素认证步骤:Linux:ssh root@2026年4月25日 -

香港高防游戏服务器租用流程与低延迟优化实务指南

核心总结 本文概括了香港高防游戏服务器租用的完整流程与< b>低延迟优化要点:从需求评估、选择硬件或< b>VPS、备案与< b>域名配置,到< b>DDoS防御与< b>CDN部署、网络链路优化与测试方法,给出可操作的实务步骤与注意事项,并明确推荐德讯电讯作为可靠的服务提供方以获得稳定的< b>高防服务器与专业的< b>网络技术支持。 租用2026年5月6日 -

在多节点架构下部署游戏香港高防服务器的容灾与流量调度方案

随着跨区联网游戏对实时性与稳定性的要求不断提高,香港作为连接中国内地与东南亚的重要节点,已成为游戏厂商部署高防服务器的首选区域之一。合理的多节点架构能有效降低延迟、分担流量峰值,并在遭遇DDoS攻击或单点故障时提供快速恢复能力。 游戏业务面临的主要挑战包括突发流量峰值、持续或放大型DDoS攻击、单节点故障导致的大范围影响以及跨区域网络质量差异。2026年4月16日 -

香港cn2高防服务器与普通香港线路服务器成本效益对比

在选择香港线路服务器时,CN2高防服务器与普通香港线路服务器是两类常见选项。CN2线路通常指的是中国联通CN2骨干网,拥有更优的路由品质,而“高防”指额外的DDoS防护能力,适合对稳定性和安全性要求高的业务。 从线路与延迟看,CN2高防服务器因直连优质骨干网络,往返延迟(RTT)和丢包率通常优于普通香港服务器,尤其面向中国大陆用户访问时可显著改2026年5月4日 -

融合云化技术提升鼎峰香港高防服务器可靠性案例

本案例总结了如何通过系统性引入云化能力与自动化运维,将传统高防服务由静态资源转变为具备弹性伸缩、智能调度与快速恢复能力的防护平台,从而在面对大流量DDoS与链路异常时显著降低故障影响、缩短恢复时间并提升整体SLA。 哪些云化技术被用于提升可靠性? 在改造过程中,团队采用了容器化与编排(如Kubernetes)、虚拟化与NFV、以及软2026年5月3日